카톡 친구가 보낸 압축 파일 눌렀다가 ‘감염’... 北 연계 해킹 조직 ‘지인 사칭’ 피싱 경고

북한 연계 해킹 조직으로 알려진 ‘코니(Konni)’가 스피어피싱 이메일과 카카오톡을 이용한 다단계 공격을 하고 있는 것으로 나타났다. 스피어피싱은 정상 이메일로 위장해 사용자 PC 등에 악성코드를 심고 감염시킨 후, 주변 친구들에게 악성코드를 다시 유포하는 수법이다.

16일 사이버 보안 업체 지니언스 시큐리티 센터가 발표한 ‘코니 그룹의 스피어피싱·카카오톡 연계 위협 캠페인 분석’ 보고서에 따르면, 코니는 최근 이 같은 방식의 지능형 지속 위협 공격을 지속하고 있는 것으로 나타났다.

보고서에 따르면, 공격자는 북한 인권 강사 위촉 안내를 가장한 이메일을 통해 악성코드가 담긴 파일의 실행을 유도했다. 피해자가 PDF 파일로 위장된 문서를 열기 위해 해당 파일을 여는 순간, 내부에 숨겨진 악성코드가 실행돼 PC를 감염시키는 구조다.

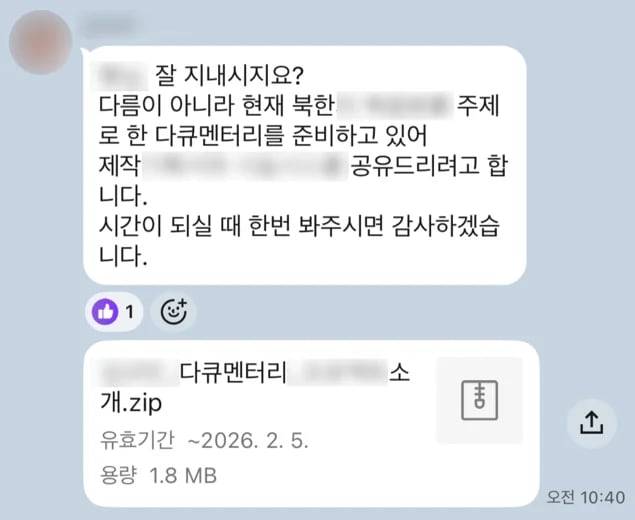

공격자는 피해자의 감염된 PC에 장기간 잠복하며 계정 정보 등을 탈취했다. 이후 카카오톡 PC 버전에서 피해자 친구 목록을 활용해 ‘북한 관련 영상 콘텐츠 기획 주제’ 같은 이름의 파일로 악성코드를 다시 전송하는 방식으로 공격을 진행했다.

지니언스는 조직 차원에서 메신저를 통한 파일 송수신 보안 가이드를 마련하고 비정상적인 대량·반복 전송 패턴을 탐지하는 등의 보안 점검이 필요하다고 조언했다.

지니언스는 “단순 정보 탈취를 넘어선 계정 기반 재확산의 위험 모델”이라며 “신뢰 관계를 악용한 다단계 공격 구조가 형성되고 있다. 공문 형식을 가장한 첨부 파일에 대해 사용자가 경계심을 가질 수 있도록 내부 교육을 강화해야 한다”고 했다.

Copyright © 조선일보. 무단전재 및 재배포 금지.

- 총 들고 포위망 좁힌 이란… 美장교, 바위 틈에서 버텼다

- 36시간 사투… 美 또 한명의 ‘라이언 일병’ 구하다

- 이란 전쟁 여파 식탁까지 덮쳐

- 마약범 65만명인데, 중독 치료 병상은 341개뿐

- 우주에서 본 지구는 이리도 평온한데…

- 한국인 멤버·한글 가사 없어도… LA 연습생들 “우린 K팝 아이돌”

- “호르무즈 봉쇄 장기화”… 각국 선박, 눈치껏 각자도생

- 중동 요소가격 1년만에 172% 폭등… 국내 요소 비료 절반가량이 중동산

- 트럼프 “화요일은 발전소의 날… 미친 X들아, 해협 열어라”

- “불법 전화방 운영” 與, 광양시장 경선 박성현 자격 박탈