"노동부입니다" 위장 피싱 확산…메일클릭 주의하세요

이 글자크기로 변경됩니다.

(예시) 가장 빠른 뉴스가 있고 다양한 정보, 쌍방향 소통이 숨쉬는 다음뉴스를 만나보세요. 다음뉴스는 국내외 주요이슈와 실시간 속보, 문화생활 및 다양한 분야의 뉴스를 입체적으로 전달하고 있습니다.

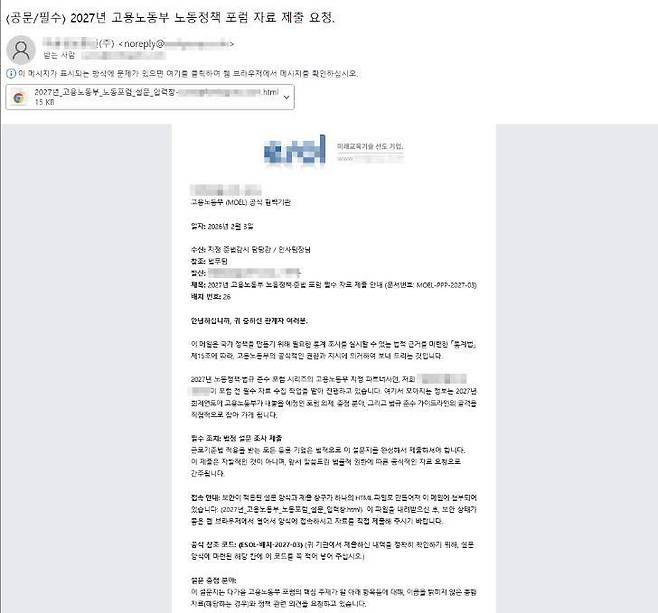

[피싱 메일 (이스트시큐리티 제공=연합뉴스)]

최근 네이버웍스 사용자를 대상으로 고용노동부 사칭 이메일 피싱 공격이 발생하면서 기업 메일을 사용하는 이용자의 주의가 필요해 보입니다.

오늘(15일) 정보통신기술(ICT) 업계에 따르면 이스트시큐리티 대응센터는 네이버웍스 사용자를 겨냥한 고도화된 피싱 공격을 포착했다고 밝혔습다.

피싱 메일은 '[공문/필수] 2027년 고용노동부 노동정책 포럼 자료 제출 요청'이라는 제목으로 유포됐습니다.

공격자는 메일 본문에 노동부와 공식 협력사를 사칭한 법적 근거와 참조 코드를 명시해 메일 수신자의 의심을 피하려고 했습니다.

먼저 이용자가 첨부된 HTML 파일을 공문 파일로 오인해 파일을 실행하면 파일 내부에 포함된 스크립트가 동작하면서 사용자 이메일 주소에서 도메인을 추출합니다.

도메인을 추출한 공격자는 구글과 클라우드플레어의 DNS API를 이용해 이용자가 네이버웍스 이용자가 맞는지 판단합니다.

DNS API는 도메인 이름 시스템(DNS)을 원격으로 빠르게 변경할 수 있게 하는 도구를 의미합니다.

만약 메일 수신자가 네이버웍스 이용자로 확인된다면 공격자는 로그인 페이지를 표시해 비밀번호 입력을 유도합니다. 네이버웍스 이용자가 아닌 경우에는 로그인 페이지를 표시하지 않고 빈 페이지로 이동시켜 공격이 종료됩니다.

이용자가 로그인 화면에 정보를 입력하면 공격자가 제어하는 텔레그램 봇 API를 거쳐 실시간으로 전송됩니다.

이스트시큐리티에 따르면 탈취된 항목은 이메일 계정, 비밀번호, 브라우저 정보 등입니다.

공격자는 입력 정보의 정확도를 높이기 위해 오류 메시지를 표시하고 사용자가 반복적으로 비밀번호를 입력하게 하는 등 치밀한 공격 수법을 사용했습니다.

또 공격자는 첨부한 HTML에 분석 방해 기능을 적용해뒀습니다.

스크립트 가독성을 떨어뜨리고 마우스 우클릭을 차단하는 기법이 사용됐습니다.

이스트시큐리티는 기업 메일을 사용하는 환경에서 첨부된 HTML 파일을 로그인하지 않고 다중 인증(MFA)을 필수로 설정해야 한다고 조언했습니다.

이스트시큐리티는 이번 공격이 단순한 대량 유포형 공격이 아니라 수신자의 이메일 도메인을 분석해 기업 사용자를 타깃으로 삼는 공격이라는 점에서 더욱 위험하다고 지적했습니다.

이스트시큐리티는 "공문이나 정부기관을 사칭하는 공격은 사용자가 쉽게 속을 수 있다"라며 "의심스러운 메일의 첨부파일 실행과 계정 정보 입력은 계정 탈취로 이어질 수 있다"라고 경고했습니다.

저작권자 SBS미디어넷 & SBSi 무단전재-재배포 금지

Copyright © SBS Biz. 무단전재 및 재배포 금지.