2분기 랜섬웨어 피해 40%↓…“대규모 공격 중단, 일상 위협”

전체 맥락을 이해하기 위해서는 본문 보기를 권장합니다.

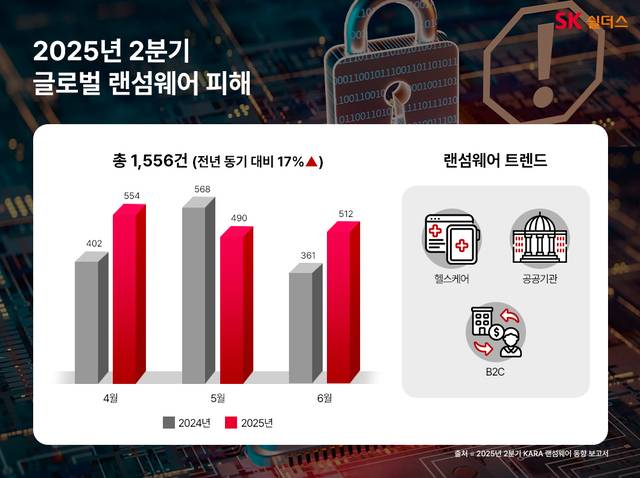

올해 2분기 전 세계 랜섬웨어 피해 건수는 1556건으로 전년 동기 대비 17% 증가했다.

김병무 SK쉴더스 사이버보안부문장(부사장)은 "랜섬웨어 공격이 소비자와 밀접한 서비스와 공공기관으로까지 확산되며 일상 생활을 직접적으로 위협하고 있다"며 "이 같은 산업군의 서비스 중단은 곧 사회적 혼란으로 이어질 수 있는 만큼 실시간 탐지와 대응이 가능한 MDR 서비스에 주목할 필요가 있다"고 말했다.

이 글자크기로 변경됩니다.

(예시) 가장 빠른 뉴스가 있고 다양한 정보, 쌍방향 소통이 숨쉬는 다음뉴스를 만나보세요. 다음뉴스는 국내외 주요이슈와 실시간 속보, 문화생활 및 다양한 분야의 뉴스를 입체적으로 전달하고 있습니다.

SK쉴더스 “MDR 서비스로 선제 대응”

올해 2분기 전 세계 랜섬웨어 피해 건수는 1556건으로 전년 동기 대비 17% 증가했다. 전분기(2575건)와 비교하면 40% 감소한 것으로 나타났다. 그러나 공공 부문까지 랜섬웨어 공격 대상이 되면서 도사리는 일상 위협에 대응이 필요하다는 진단이 나온다.

SK쉴더스는 27일 해당 내용을 담은 ‘2분기 KARA 랜섬웨어 동향 보고서’를 발표했다.

이번 보고서는 전 세계 피해 현황과 주요 랜섬웨어 그룹 활동, INC 랜섬웨어의 지능화된 위협을 집중 분석했다.

SK쉴더스는 2분기 피해 현황에 대해 “Clop 및 RansomHub 등 대형 랜섬웨어 그룹의 활동 중단에 따른 일시적 현상”이라며 “전반적 위협 수준은 여전히 심각하다”고 분석했다.

특히 최근 ‘Qilin 랜섬웨어 그룹’의 활동이 두드러졌다. 기존에 활발한 공격을 한 RansomHub 그룹의 일부 공격자가 Qilin에 합류한 것으로 추정된다.

실제로 RansomHub 중단 이후 Qilin의 월평균 피해 건수는 기존 35건에서 70건으로 2배 가까이 늘었다. 또 Cisco·SonicWall VPN 취약점을 노린 Akira, 방화벽과 윈도우 취약점을 연계해 공격한 Play 랜섬웨어 등이 활발히 활동했다. Gunra, Devman, Nova 등 신생 그룹도 등장하며 위협이 다변화하는 양상을 보였다.

일상 생활과 직결되는 기업과 소비자 간 거래(B2C) 서비스 피해도 컸다. 지난 5월 공학·과학 계산 소프트웨어인 매트랩과 시뮬링크를 개발한 매스웍스가 랜섬웨어 공격을 받아 클라우드 센터 등 주요 플랫폼이 장기간 마비됐다. 8월에는 국내 최대 인터넷 서점 예스24가 두 달 만에 다시 랜섬웨어 공격을 받아 도서 검색·주문과 전자책 열람, 공연 티켓 예매 등 주요 서비스가 전면 마비됐다.

헬스케어 분야도 공격을 받았다. 미국의 신장 치료 전문 기업 다비타와 케터링 헬스, 코버넌트 헬스 등 주요 의료기관이 공격을 받아 진료 지연과 환자 정보 유출 피해를 당했다.

독일·대만·아랍에미리트 등 해외 병원에서도 공격이 이어졌다. 미국 맥라렌 헬스케어는 지난해 발생한 공격으로 74만명 환자의 개인정보가 유출된 사실이 뒤늦게 드러났다. 미국 연방수사국(FBI)과 미국 사이버 보안 및 인프라 보안국(CISA), 보건복지부(HHS)는 지난 7월 의료기관 공격 급증에 대한 주의보를 발령하기도 했다.

공공 서비스도 타격을 입었다. 미국 테네시주 보안관실과 텍사스주 애빌린 시, 오클라호마주 더런트 시 등 지방정부와 사법기관이 공격을 받아 행정과 치안 시스템이 중단됐다.

최근 INC 랜섬웨어 그룹도 위협 대상으로 올랐다. INC는 2023년 등장 이후 의료 및 제조, 공공기관 등 운영 연속성이 끊기면 치명적 피해가 발생하는 산업군을 집중 공격했다. INC는 서비스형 랜섬웨어(RaaS) 모델을 기반으로 운영돼 공격자가 직접 랜섬웨어를 개발하지 않아도 손쉽게 공격을 실행할 수 있다. 이 그룹의 소스코드가 다크웹에서 판매된 정황이 확인되는 등 유사 랜섬웨어 제작과 변종 확산 가능성도 커지고 있다.

SK쉴더스는 위협 대응 강화를 위해 선제적 대응 체계와 함께 실시간 탐지와 즉각 대응이 가능한 ‘MDR’(Managed Detection & Response) 서비스를 고도화해야 한다고 강조한다.

김병무 SK쉴더스 사이버보안부문장(부사장)은 “랜섬웨어 공격이 소비자와 밀접한 서비스와 공공기관으로까지 확산되며 일상 생활을 직접적으로 위협하고 있다”며 “이 같은 산업군의 서비스 중단은 곧 사회적 혼란으로 이어질 수 있는 만큼 실시간 탐지와 대응이 가능한 MDR 서비스에 주목할 필요가 있다”고 말했다.

임성원 기자 sone@dt.co.kr

Copyright © 디지털타임스. 무단전재 및 재배포 금지.

- 주한 외국기업 36% “한국 투자 축소, 또는 떠나겠다…노란봉투법 탓”

- 홍범도 비석 어루만진 정청래 “尹정권 때 많은 수모…애국선열 추모 정상화”

- “선생님이 예뻐서” 여교사 얼굴과 나체사진 합성, 유포한 10대 실형 선고

- ‘여중생 집단 성폭행’ 경찰 불송치로 묻힐뻔…검찰, 7년 만에 밝혀내

- ‘부처님 오신 날’ 국가·지방 보조금 9년간 꿀꺽…법원, 집유

- “주한미군 부지 소유권 갖고 싶다”…트럼프 발언 속내는 분담금 증액?

- “1억 들고 모텔에 투숙하라”…30대男, 엘베에 붙은 경찰 전단 보더니 ‘경악’

- 트럼프 “그 펜 좋다, 써도 되나” 칭찬에…모나미 주가 급등

- “제주서 수입산 먹고왔네”…원산지 거짓 표시 식당 수두룩

- ‘외도 의심’ 남편 중요부위 절단 아내…딸·사위도 가담했다