구글 "세일즈포스 CRM시스템, IT지원팀 사칭 피싱전화에 뚫려"

세일즈포스 "시스템 취약점 아닌 직원 표적 공격" 해명

(서울=뉴스1) 김민석 기자 = 구글 인텔리전스그룹(GTIG)은 사이버 범죄 조직 UNC6040이 보이스 피싱 방식으로 세일즈포스 시스템(미주·유럽 지역 기업)을 침해했다고 발표했다.

세일즈포스는 전 세계적으로 가장 많이 쓰이는 클라우드 기반 고객관계관리(CRM·Customer Relationship Management) 플랫폼을 서비스하는 기업이다.

GTIG는 5일 해커 조직 UNC6040이 관광·교육·유통업계 등 약 20개 기업을 표적으로 공격해 데이터를 탈취했다고 발표했다.

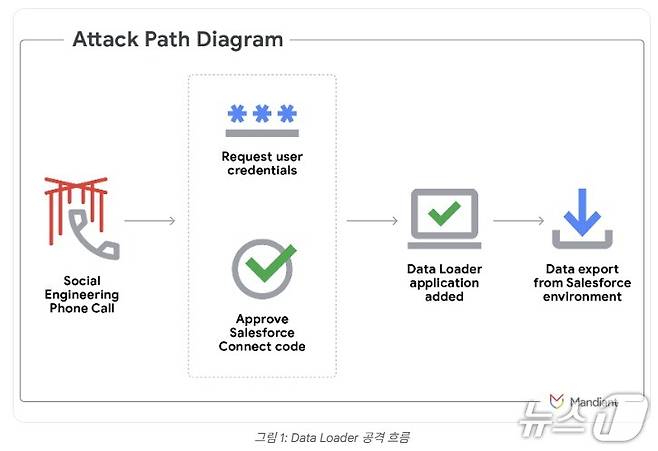

UNC6040의 핵심 공격 수법은 기업 IT 지원팀 직원을 사칭한 전화 공격으로 조사됐다. 공격자는 다국적 기업의 영어권 지사 직원에게 전화를 걸어 세일즈포스 포털에 접속하도록 유도한 후 피해자가 변조된 '데이터 로더'(Data Loader) 앱을 승인하도록 유도했다.

해당 데이터 로더 앱은 세일즈포스의 정식 도구를 위장한 악성 소프트웨어로 조사됐다.

GTIG는 "범죄 조직은 피해자가 직접 8자리 연결 코드를 입력하도록 유도해 세일즈포스 환경에 광범위한 접근 권한을 획득했다"며 "일부 사례에선 앱 이름을 '마이 티켓 포털'(My Ticket Portal) 등으로 위장해 신뢰성을 높였다"고 전했다.

이어 "우려스러운 점은 UNC6040이 제3의 범죄조직과 협업해 데이터를 장기간 악용했을 수 있다는 점"이라며 "공격자들은 초기 확보한 접근 권한으로 기업 내부 네트워크 전반으로 침투 범위를 확장했고 일부 피해 기업들은 최초 침입 후 수개월이 지나서야 갈취 시도를 받았다"고 설명했다.

GTIG는 피해 기업들이 세일즈포스 데이터뿐 아니라 △마이크로소프트 365 △옥타 △워크플레이스 등 다른 클라우드 서비스로 2차 침해를 당한 것으로 추정했다.

GTIG는 대응 방안으로 △세일즈포스 커넥티드 앱 접근 권한 최소화 △신뢰할 수 없는 IP 기반 접근 차단 △모든 사용자 강제 MFA 적용 △세일즈포스 쉴드 등 보안 모니터링 도구 활용 등을 권고했다

세일즈포스 측은 "플랫폼 자체의 취약점이 아닌 직원 대상 소셜 엔지니어링 공격"이라며 "개별 이용자의 사이버보안 인식 부족을 노린 표적 공격"이라고 해명했다.

업계 관계자는 "인간의 심리를 노리는 사이버 공격이 증가하고 있다"며 "직원 대상 보안 교육·훈련을 강화해 의심스러운 접촉에는 검증 절차를 거치도록 해야 한다"고 했다.

ideaed@news1.kr

<용어설명>

■ CRM

CRM(Customer Relationship Management)은 기업이 고객 정보를 체계적으로 관리하고 고객과의 모든 접점(상담·구매·문의 등)에서 발생하는 데이터를 기록·분석해 더 나은 서비스를 이끌어내는 소프트웨어 전략을 말한다.

■ 소셜 엔지니어링 공격

소셜 엔지니어링 공격(Social Engineering Attack)은 컴퓨터 시스템이나 네트워크의 기술적 취약점이 아닌 인간의 심리적 약점(신뢰·호기심·두려움 등)을 악용해 개인 정보나 접근 권한을 탈취하거나 악성코드를 유포하는 사이버 공격 방식이다.

Copyright © 뉴스1. All rights reserved. 무단 전재 및 재배포, AI학습 이용 금지.

- 박영규 "압구정 아파트 1억 때 업소 출연료 5000만원…3번 이혼에 다 썼다"

- '남태현과 필로폰' 서민재, 친부 갈등 속 아들 품에 안고 인증샷

- "늦게라도 막차 타자…주식에 월급 몰방하자는 예비 신랑, 이게 맞나요?"

- BTS 정국 '새벽 음주 라방' 후폭풍 확산…팬들 "민폐 아니냐" 해명 요구

- 변요한♥티파니영, 혼인신고 완료…스타부부 탄생 속 "소시 첫 결혼 축하"(종합)

- [단독] 전지현, 성수동 아뜰리에길 건물 2채 468억 매입

- 이부진 사장, 아들 서울대 입학식 패션은 '에르메스·디올' 가격은?

- 남학생 따라와 옷 벗고 추행한 여성 엘베서도 '포옹'…학부모 "많이 울었다"[영상]

- 손연재, 한강뷰 신혼집 떠난다…72억 단독주택 이사 "시원섭섭"

- "100만닉스 20만전자 신고가에도 난 -90%"…어느 개미의 씁쓸한 '눈물'