카톡 PC버전 다운받았더니 정보유출..무슨 일이?

전체 맥락을 이해하기 위해서는 본문 보기를 권장합니다.

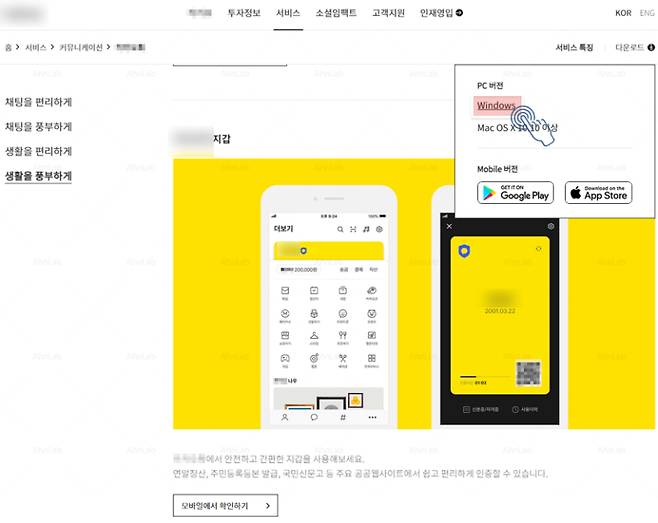

카카오톡 메신저를 다운로드 받는 웹페이지처럼 꾸민 피싱 웹사이트를 만들어 악성코드를 유포한 사례가 발견됐다.

12일 안랩에 따르면 최근 카카오톡 홈페이지로 위장한 피싱 사이트에서 원격제어 악성코드가 유포되는 사례가 발견돼 주의가 요구된다.

공격자는 카톡 홈페이지를 사칭한 피싱 사이트뿐 아니라 상용 그룹웨어의 다운로드 페이지를 사칭한 피싱 사이트에서도 해당 악성코드를 유포했다고 안랩은 설명했다.

이 글자크기로 변경됩니다.

(예시) 가장 빠른 뉴스가 있고 다양한 정보, 쌍방향 소통이 숨쉬는 다음뉴스를 만나보세요. 다음뉴스는 국내외 주요이슈와 실시간 속보, 문화생활 및 다양한 분야의 뉴스를 입체적으로 전달하고 있습니다.

카카오톡 메신저를 다운로드 받는 웹페이지처럼 꾸민 피싱 웹사이트를 만들어 악성코드를 유포한 사례가 발견됐다.

12일 안랩에 따르면 최근 카카오톡 홈페이지로 위장한 피싱 사이트에서 원격제어 악성코드가 유포되는 사례가 발견돼 주의가 요구된다.

이 공격자는 카톡 PC버전 등을 다운로드 받는 페이지와 화면 구성을 매우 비슷하게 만든 피싱 사이트를 제작했다. 피싱 사이트 웹페이지에 접속하는 악성 URL은 피싱 이메일 등으로 유포된 것으로 추정된다.

공격자들은 피해 이용자들이 이 사이트에서 PC버전 카톡 메신저 등을 '다운로드'하는 버튼을 누르면 메신저 설치 파일로 위장한 악성파일(확장자 .exe)이 다운로드 되도록 했다. 이 파일을 카톡 메신저 설치파일로 착각한 이용자가 실행하면 이용자 PC가 악성코드에 감염된다.

이 악성코드는 이후 추가로 원격제어 악성코드를 내려받아 사용자의 키보드와 마우스 입력값이나 클립보드 변경 내용 등 PC 정보를 탈취하도록 고안됐다.

공격자는 카톡 홈페이지를 사칭한 피싱 사이트뿐 아니라 상용 그룹웨어의 다운로드 페이지를 사칭한 피싱 사이트에서도 해당 악성코드를 유포했다고 안랩은 설명했다. 안랩은 자사 안티바이러스 프로그램(백신) V3 제품군에서 해당 악성코드를 진단하고 있다고 밝혔다.

안랩은 피해 예방을 위해 △소프트웨어(SW) 설치 시 공식 홈페이지 이용 △출처가 불분명한 메일 속 URL·첨부파일 실행 자제 △OS(운영체제)와 인터넷 브라우저, 응용프로그램, 오피스 SW 등 프로그램의 최신 버전 유지 및 보안 패치 적용 △최신 버전 백신 사용 및 실시간 감시 적용 등 보안수칙을 준수해야 한다고 당부했다.

박태환 안랩 ASEC 대응팀 팀장은 "공격자들은 많은 사람들이 사용하는 서비스를 타겟으로 서비스 제공 기업 몰래 가짜 사이트를 만드는 경우가 많다"며 "가짜 사이트는 대부분 매우 정교하게 만들어지기 때문에 사용자는 출처가 불분명한 URL 접속을 자제하고 SW 설치는 공식 홈페이지를 이용해야 한다"고 말했다.

<저작권자 ⓒ '돈이 보이는 리얼타임 뉴스' 머니투데이, 무단전재 및 재배포 금지>

Copyright © 머니투데이 & mt.co.kr, 무단 전재 및 재배포 금지

- "바구니에 업고 다녔는데"…두 다리 없는 남편의 불륜, 비극적 결말 - 머니투데이

- 이가형 "트월킹, 골반 예사롭지 않아"…배윤정 "잠자리와 연관 없어" - 머니투데이

- 최고기와 재결합? 유깻잎 "죽고싶냐?…시아버지 감당 못해" - 머니투데이

- "남편, 아이 봐주던 사촌동생과 외도"…서장훈 "짐승만도 못한 짓" - 머니투데이

- 공군부대, 125만원 치킨먹고 환불에 별점 테러 의혹 - 머니투데이

- '결혼설 부인했던' 전현무, 또 결혼 언급 "주례 김국진에게 부탁할 것" - 머니투데이

- 백상에 등장한 故이선균…천우희 "영원히 우리의 가슴에 남을 것" - 머니투데이

- 부동산 호황기에 26조 벌어놓고…PF 정리하려니 "이러다 다 망해" - 머니투데이

- 청주서 지적 장애 일가족 3명 숨진 채 발견..유서 추정 메모 나와 - 머니투데이

- 정선희 "전남편 사건 후 모친이 연애하라고…재혼? 멘탈 강해야" - 머니투데이